En una primera aproximación a la vida real supongamos ahora que el receptor no siempre está disponible para recibir, por tener ocupado su buffer de entrada; esto puede ocurrir bien porque la capa de enlace no sea capaz de 'digerir' las tramas con la suficiente rapidez, o porque la capa de red del receptor no sea lo bastante rápida.

En este caso lo más sencillo es que el emisor espere confirmación después de enviar cada trama de forma que sólo después de recibir la confirmación envíe la siguiente.

De esta manera se garantiza la no saturación del receptor. Esto es lo que se conoce como un protocolo de parada y espera.

Siguiendo en nuestro proceso de aproximar el protocolo a la realidad contemplemos ahora la posibilidad de que el canal de comunicación no sea perfecto; las tramas pueden alterarse debido al ruido de la comunicación, o incluso perderse por completo. Gracias a la presencia del campo CRC el receptor podrá detectar la llegada de una trama defectuosa, en cuyo caso pedirá retransmisión. La posibilidad de que una trama se pierda por completo introduce una complicación adicional, ya que si esto le ocurre por ejemplo a un acuse de recibo el emisor pasado un tiempo razonable enviará la trama de nuevo pensando que no ha llegado la primera vez, lo cual produciría una trama duplicada que el receptor pasaría a la capa de red; esto es inaceptable para cualquier protocolo.

Para poder reconocer cuando una trama llega duplicada lo más sencillo es numerarlas; en nuestro caso el emisor no enviará una trama hasta recibir el acuse de recibo de la anterior, por lo que nos bastaría con numerar las tramas con un campo de un solo bit como 0,1,0,1, etc.

Los protocolos donde el emisor espera una confirmación o acuse de recibo para cada dato enviado se denominan protocolos PAR (Positive Acknowledgement with Retransmission) o también ARQ (Automatic Repeat reQuest).

En este protocolo el receptor no realiza la comprobación del campo CRC; para él toda trama que reciba de la capa física es correcta; se supone que las tramas pueden llegar o perderse, pero no llegar de forma parcial o alteradas. La realidad no es así, como ya sabemos.

Podemos considerar que en nuestro caso hay un nivel inferior que se ocupa de comprobar el CRC, y que descarta la trama en caso de detectar cualquier error. De esta forma el efecto sería equivalente a la suposición simplista de que las tramas o no llegan o llegan perfectamente.

Generalmente todo lo relativo al control de errores y cálculo de CRCs se realiza en rutinas implementadas en el hardware de comunicaciones de los equipos, y es por tanto relativamente independiente del protocolo utilizado. En cierto modo podemos considerar el cálculo de CRCs como la parte 'baja' de la capa de enlace.

Los protocolos que hemos visto hasta ahora transmitían datos en una sola dirección; el canal de retorno era utilizado únicamente para enviar tramas de acuse de recibo (ACK) cuyo contenido era irrelevante.

Si tuviéramos que transmitir datos en ambas direcciones podríamos utilizar dos canales semi-dúplex con los protocolos anteriores, pero sería mas eficiente utilizar el canal semi-dúplex ya existente para enviar en cada sentido tanto tramas de datos como de ACK; el campo kind nos permitirá diferenciar unas de otras.

Aun más eficiente sería, en vez de generar una trama ACK de manera automática cada vez que se recibe algo, esperar a enviarla cuando haya información útil que enviar; en tal caso el ACK viajaría 'gratis' y se ahorraría el envío de una trama. Esta técnica se conoce con el nombre de piggybacking o piggyback acknowledgement; (en inglés piggyback significa llevar a alguien o algo a hombros o a cuestas).

Ahora bien, para 'montar' el ACK en una trama de datos es preciso que esta llegue pronto, o de lo contrario el emisor reenviará la trama, lo cual daría al traste con el pretendido beneficio del piggybacking; como no es posible saber de antemano cuando va a llegar el siguiente paquete de la capa de red, generalmente se adopta una solución salomónica: se espera un determinado tiempo y si no llega ningún paquete en ese tiempo se genera una trama ACK; en este caso el tiempo de espera debe ser sensiblemente inferior al timer del emisor.

En nuestro protocolo anterior las tramas se numeraban 0, 1, 0, 1, etc. La numeración sólo era utilizada en el receptor para verificar la trama recibida, no para informar al emisor de a que trama se aplicaba el ACK.

Esto producía algunos problemas como hemos visto en el caso de un receptor lento y una trama que se perdía. Si el receptor informa en la trama ACK de la trama de datos recibida el problema de que el emisor tome un ACK como correspondiente al paquete equivocado desaparece, el protocolo se hace más robusto ya que tanto emisor como receptor llevan control de la trama recibida.

Se supone que a cada trama de datos enviada desde un extremo le sucede otra trama de datos desde el otro extremo. Cada trama enviada contiene el número de secuencia correspondiente (seq), el número correspondiente al paquete recién recibido del otro lado (ack) y los datos a enviar. Para que el protocolo funcione correctamente es preciso convenir en que uno de los lados inicie la comunicación, y el otro le siga. De lo contrario podría ocurrir que ambos lados iniciaran la comunicación a la vez, donde cada trama es enviada dos veces; también se enviarían duplicados en caso de tener los timers demasiado bajos. Sin embargo, los duplicados serían correctamente detectados a partir de la información de secuencia y la información transmitida a la capa de red sería correcta.

Antes decíamos que los protocolos ARQ (Automatic Repeat reQuest) son aquellos en que se espera confirmación para cada dato enviado.

Se suelen distinguir dos tipos de ARQ, el RQ 'ocioso' (idle RQ), que corresponde a los protocolos de parada y espera, o de ventana deslizante de un bit, y el RQ continuo (continuous RQ) que se utiliza en los protocolos de ventana deslizante de más de un bit (protocolo que no veremos).

Cuando se utiliza un protocolo de ventana deslizante de más de un bit el emisor no actúa de forma sincronizada con el receptor; cuando el receptor detecta una trama defectuosa hay varias posteriores ya en camino, que llegarán irremediablemente a él, aún cuando reporte el problema inmediatamente.

Existen dos posibles estrategias en este caso: o El receptor ignora las tramas recibidas a partir de la errónea y solicita al emisor retransmisión de todas las tramas subsiguientes. Esta técnica se denomina retroceso n y corresponde a una ventana deslizante de tamańo uno en el receptor. El receptor descarta la trama errónea y pide retransmisión de ésta, pero acepta las tramas posteriores que hayan llegado correctamente.

Esto se conoce como repetición selectiva y corresponde a una ventana deslizante mayor de 1 en el receptor (normalmente de igual tamańo que la ventana del emisor). En el caso de retroceso n el receptor se asegura que las tramas se procesarán en secuencia, por lo que no tiene que reservar espacio en el buffer para más de una trama. En el caso de repetición selectiva el receptor ha de disponer de espacio en el buffer para almacenar todas las tramas de la ventana, ya que en caso de pedir retransmisión tendrá que intercalar en su sitio la trama retransmitida antes de pasar las siguientes a la capa de red.

En cualquiera de los dos casos el emisor deberá almacenar en su buffer todas las tramas que se encuentren dentro de la ventana, ya que en cualquier momento el receptor puede solicitar la retransmisión de alguna de ellas.

La repetición selectiva consiste en aprovechar aquellas tramas correctas que lleguen después de la errónea, y pedir al emisor que retransmita únicamente esta trama. Su funcionamiento corresponde al de una ventana deslizante de igual tamańo en el emisor que en el receptor. Como a la capa de red se le requiere que transfiera los paquetes a la capa de red en orden, para que esta estrategia funcione correctamente el receptor deberá mantener en su buffer todas las tramas posteriores hasta que reciba correctamente la trama errónea; en la práctica esto supone tener un buffer lo suficientemente grande para almacenar un número de tramas igual al tamańo de ventana que este utilizando, ya que por ejemplo con una ventana de tamańo 7 podría ocurrir que la trama se perdiera en el camino y se recibieran correctamente las tramas 1 a 6 antes de recibir la 0.

La posibilidad de una recepción no secuencial de tramas plantea algunos problemas nuevos. Por ejemplo, supongamos que el emisor envía las tramas 0 a 6, las cuales son recibidas correctamente. Entonces el receptor realiza las siguientes acciones: o las transmite a la capa de red, o libera los buffers correspondientes o avanza la ventana para poder recibir siete tramas más, cuyos números de secuencia podrán ser 7,0,1,2,3,4,5 o envía un ACK para las tramas 0 a 6 recibidas Imaginemos ahora que el ACK no llega al emisor. Éste supondrá que ninguna de las tramas ha llegado, por lo que reenviará las tramas 0 a 6 de nuevo. De estas las tramas 0 a 5 se encuentran dentro de la ventana del receptor.

En procesamiento secuencial el receptor no aceptaría estas tramas si no recibe antes la trama 7 pendiente, pero con retransmisión selectiva se aceptarían y se pediría retransmisión de la trama 7; una vez recibida ésta se pasaría a la capa de red seguida de las tramas 0 a 5 antes recibidas, que serían duplicados de las anteriores.

En este caso el receptor pasará tramas duplicadas al nivel de red, con lo que el protocolo es erróneo. La solución a este conflicto está en evitar que un mismo número de secuencia pueda aparecer en dos ventanas consecutivas. Por ejemplo si el tamańo de ventana es de 7 el número de secuencia podría ser de 4 bits (módulo 16, numeración 0-15) con lo que la ventana del receptor sería 0-6, 7-13, 14-4, etc. Al no coincidir números de secuencia en ventanas contiguas se puede efectuar el proceso no secuencial de tramas sin conflicto. Con un número de secuencia de 4 bits el tamańo de ventana se podría ampliar a 8 sin conflicto, ya que en tal caso la ventana permitida oscilaría en el rango 0-7 y 8-15.

El valor máximo de la ventana para un protocolo de repetición selectiva en el caso general sería (MAX_SEQ+1)/2. Aunque el número de secuencia se ha duplicado respecto al caso anterior, el número de tramas que hay que mantener en el buffer no necesita ser superior al tamańo de ventana, ya que este será el número máximo de tramas que habrá que manejar en cualquier circunstancia. Como es lógico la técnica de repetición selectiva da lugar a protocolos más complejos que la de retroceso n, y requiere mayor espacio de buffers en el receptor (pues hemos pasado de almacenar una trama a almacenar tantas como lo requiera el tamańo de ventana). Sin embargo, cuando las líneas de transmisión tienen una tasa de errores elevada da un mejor rendimiento, ya que permite aprovechar todas las tramas correctamente transmitidas. La decisión de cual utilizar se toma valorando en cada caso la importancia de estos factores: complejidad, espacio en buffers, tasa de errores y eficiencia.

(High-Level Data Link Control) es un protocolo de comunicaciones de datos punto a punto entre dos elementos basado en el ISO 3309. Proporciona recuperación de errores en caso de pérdida de paquetes de datos, fallos de secuencia y otros. Mediante una red de conmutadores de paquetes conectados con líneas punto a punto entre ellos y con los usuarios se constituye la base de las redes de comunicaciones X25. Este es un protocolo de propósito general, que opera a nivel de enlace de datos. Este ofrece una comunicación confiable entre el trasmisor y el receptor. Es el protocolo más importante para el enlace de datos (IS0 3309, IS0 4335). No solo porque es el más utilizado, sino porque además es la base para otros protocolos importantes de esta capa, en los que se usan formatos similares e iguales procedimientos a los que se usan en HDLC Características básicas del HDLC HDLC define tres tipos de estaciones, dos configuraciones del enlace y tres modos de operación para la transferencia de los datos. Los tres tipos de estaciones son:

• Estación primaria: se caracteriza porque tiene la responsabilidad de controlar el funcionamiento del enlace. Las tramas generadas por la primaria se denominan órdenes.

• Estación secundaria: funciona bajo el controeeel de la estación primaria. Las tramas generadas por la estación secundaria se denominan respuestas. La primaria establece un enlace lógico independiente para cada una de las secundarias presentes en la línea.

• Estación combinada: es una mezcla entre las características de las primarias y las secundarias. Una estación de este tipo puede generar tanto órdenes como respuestas. Las dos posibles configuraciones del enlace son:

• Configuración no balanceada: está formada por una estación primaria y una o más secundarias. Permite transmisión full-duplex y semi-duplex.

• Configuración balanceada: consiste en dos estaciones combinadas. Permite igualmente transmisión full-duplex o semi-duplex.

Los tres modos de transferencia de datos son:

• Modo de respuesta normal (NRM, Normal Response Mode): se utiliza en la configuración no balanceada. La estación primaria puede iniciar la transferencia de datos a la secundaria, pero la secundaria solo puede transmitir datos usando respuestas a las órdenes emitidas por la primaria.

• Modo balanceado asíncrono (ABM, Asynchronous Balanced Mode): se utiliza en la configuración balanceada. En este modo cualquier estación combinada podrá iniciar la transmisión sin necesidad de recibir permiso por parte de la otra estación combinada.

• Modo de respuesta asíncrono (ARM, Asynchronous Response Mode): se utiliza en la configuración no balanceada. La estación secundaria puede iniciar la transmisión sin tener permiso explicito por parte de la primaria. La estación primaria sigue teniendo la responsabilidad del funcionamiento de la línea, incluyendo la iniciación, la recuperación de errores, y la desconexión lógica.

El NRM suele usarse en líneas con múltiples conexiones y en enlaces punto a punto, mientras que el ABM es el más utilizado de los tres modos; debido a que en ABM no se necesitan hacer sondeos, la utilización de los enlaces punto a punto con full-duplex es más eficiente con este modo. ARM solo se usa en casos muy particulares.

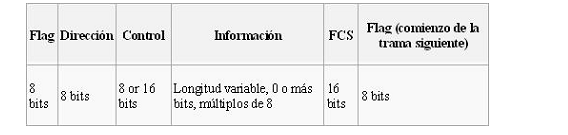

Cada dato que se envía, es encapsulado en una trama HDLC, esto ańadiéndole un header y una cola. El header contiene una dirección HDLC y un campo de control HDLC. La cola contiene un campo de CRC (ciclic redundancy check). Cada trama es separada por un delimitador o bandera con valor hexadecimal 7E. Este flag o bandera se puede utilizar para identificar el inicio de la siguiente trama. Existen tres tipos de trama (DL_PDU): trama de información que transportan los datos del usuario, de supervisión y de gestión (o no numeradas). El orden de inyección de las tramas en el medio de transmisión es LSB (primero el bit menos significativo). Las tramas de supervisión se utilizan para el reconocimiento de tramas, control de flujo y control de errores (siempre que no sea posible hacerlo mediante las tramas de información). Existen cuatro subtramas:

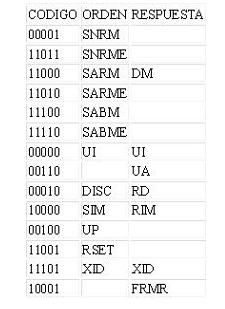

Ready to Receive: Reconocimiento Positivo: RR N Reconoce las tramas hasta la N-1 e indica que la próxima trama que espera recibir es la N. Si tiene el bit P (poll/sondeo) activado indica que la estación primaria está sondeando a la estación secundaria. Si tiene el bit F activado y es después de una selección, indica que el secundario está listo para recibir datos del primario. Si no es después de una selección, la estación secundaria indica a la primaria que no tiene más tramas que transmitir. Normalmente la estación secundaria envía tramas de información hasta que se le acaban los datos y entonces envía una trama RR con F activado para indicar finalización. Ready Not to Receive: Reconocimiento Positivo No Listo Para Recibir: RNR N Reconoce las tramas hasta la N-1 e indica que ahora mismo no puede recibir más tramas. Si tiene el bit P activado sirve para seleccionar la estación secundaria que recibirá los datos, indicando que la estación primaria no va a recibir datos. Si tiene el bit F activado sirve para que la estación secundaria indique a la estación primaria que no está listo para recibir datos. Reject: Rechazo: REJ N Reconoce las tramas hasta la N-1 e indica que a partir de la trama N hay que retransmitir. Selective Reject: Rechazo Selectivo: SREJ N Indica que la trama N no llegó correctamente y debe ser retransmitida. Las órdenes que se pueden encontrar en las tramas de gestión son:

Las órdenes SNRM, SNRME, SARM, SARME, SABM y SABME sirven para activar el modo en que se comunicarán las estaciones: NRM o modo de respuesta normal, ARM o modo de respuesta asíncrona y ABM o modo asíncrono equilibrado, con sus respectivas extensiones (NRME, SARME y SABME). La orden RSET sirve para reiniciar la conexión y poner a cero los contadores y ventanas deslizantes de las tramas. La orden DISC sirve para desconectar la conexión. Campo de Dirección El campo de dirección identifica a la estación secundaria que ha transmitido o que va a recibir la trama. Este campo no se usa en enlaces punto a punto. El mismo tiene normalmente 8 bits, puede usarse también un formato ampliado en el que la dirección tendrá un múltiplo de 7 bits. El bit menos significativo de cada octeto será respectivamente 1 o 0, si es o no el último octeto del campo de dirección. Los 7 bits restantes de cada octeto formarán la dirección propiamente dicha.